مشکلات نفوذ و هک های اینترنتی در شبکه های اجتماعی این روزها بسیار مایه دردسر شده است.ضعف امنیتی برخی از این شبکه ها مانند توییتر نیز کاربران آنها را به فکر برو برده است.گروهک های تروریستی با حمله به این شبکه ها علاوه بر تبلیغات خود،مشغول نمایش قدرت و جذب نیرو هستند.هرچند که تیم های امنیتی مشغول بستن حساب های منتصب به آنها هستند،اما این روند همچنان ادامه دارد.از سوی دیگر تیمی بزرگ از بهترین هکرها نیز دست به دست یکدیگر داده و مشغول حمله به گروهک های تروریستی هستند.خلاصه کلام آنکه جنگی بزرگ در بین این گروه ها برقرار است که ابعاد آن بسیار پیچیده و خارج از کنترل است.

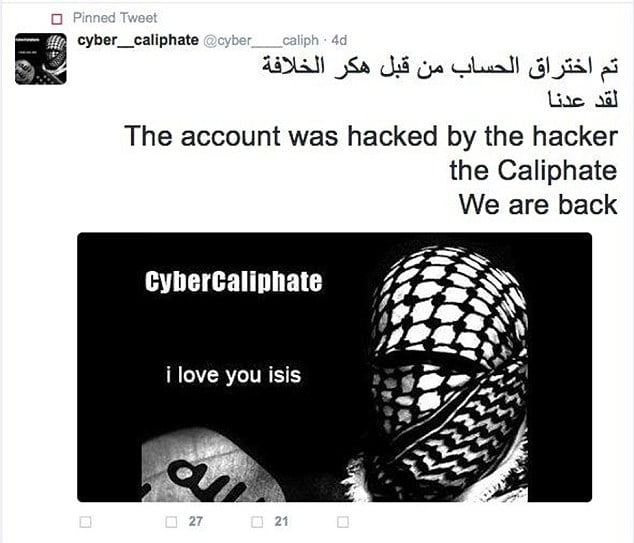

پس از حملات تروریستی به مردم فرانسه،جنگ های اینترنتی برای حذف عناصر داعش از فضای مجازی شدت گرفته است.در راس هکرهای کلاه سفید یک گروه فرانسوی وجود دارد که از بزرگان هک جهان برای پیوستن به خود دعوت به عمل آورده است.اما اینک اخباری جدید دنیا را تکان داده است.نیروهای تروریستی داعش دارای یک گروه سایری با نام “سایبر خلافت” هستند که عملیات خرابکارانه و نفوذی آنها توسط این گروه انجام می شود.در روز گذشته این گروه تصاویری را منتشر کرد که در آن اطلاعات نیروهای نظامی کشورهای فرانسه و آمریکا قابل مشاهده است.این اطلاعات محرمانه شامل آدرس ایمیل،شماره تلفن،محل زندگی و رتبه نظامی آنها است.البته این اطلاعات عموما شامل نیروهای رده متوسط است اما در میان آنها می توان نام حداقل یک ژنرال فرانسوی را مشاهده کرد.ظاهرا گروهی از هکرهای کلاه سفید روزی را با نام trolling day نام گذاری کرده اند که این اقدام هکرهای داعش پاسخی به آن بوده است.

علاوه بر آن در گذشته هکرهای خلافت ادعا کرده بودند که نام و اطلاعات 700 نفر از نیروهای نظامی ایالات متحده و در راس آنان تفنگداران ایالات متحده را به دست آورده اند که این اقدام می تواند مهر تائیدی بر ادعاهای مشابه باشد.ظاهرا کنترل نفوذ های اینترنتی داعش بسیار سخت تر از آن است که تصور می شد.علاوه بر آن برخی از کاربران شبکه توییتر هرزنامه هایی را در ایمیل خود دریافت کرده اند که بی ارتباط با گروه خلافت نبوده است.از همین رو مسئولان این شبکه ها کاربران خود را به حفظ نکات امنیتی دعوت کرده و آنها را در مورد بد افزار و هرزنامه ها آگاه ساخته اند.آنچه تا کنون به وضوح مشخص شده است،ضعف امنیت سرورهای توییتر و وب سایت های مورد بحث است چرا که نفوذ به آنها و سرقت اطلاعات بسیار آسان به نظر می رسد.

بهتره حداقل به اطلاعات نظامی امریکا حمله کنن.:D

جالبه که همین تروریست ها در سرورهای اینترنت کشورهای غربی نفوذ می کنند و خرابکاری می کنند و بمب گذاری می کنند و آدم می کشند اما کار به کار اسرائیل ندارند:o:o

معلوم نیست با خودشون چندچند هستند

مقوله ی هک و امنیت دنیای خیلی پیچیده و جالبی داره واقعا” … خیلی خوبه که از این دست اخبار رو هم پوشش می دید :-bd