امروزه شبکههای بی سیم روزبهروز در حال توسعه و گسترش هستند و افراد زیادی را به دلیل نداشتن محدودیتهایی که در شبکههای سیمی است، جذب خود کردهاند. در مکانهای عمومی که ما به آنجا مراجعه میکنیم، ازجمله رستورانها، کافیشاپ، فرودگاه یا هر مکانی که مجهز به شبکههای بیسیم است میتوان بهوسیله گوشی یا تبلت بهسادگی به اینترنت دسترسی پیدا کرد. حال سوالی که پیش میآید این است که اتصال به این نوع شبکهها در این مکانها، میتواند بهصورت امن انجام شود؟ آیا اطلاعات ردوبدل شده بین ما و آن شبکه بی سیم میتواند در اختیار افراد دیگر قرار گیرد؟ آیا باوجود آنکه ما با وبسایتهای رمزنگاری شده کار میکنیم کسی میتواند به پسورد و اطلاعات حیاتی ما دسترسی پیدا کند؟ در حقیقت جواب به این سوالات میتواند میزان امنیت شبکههای بی سیم باز در مکانهای عمومی را برای ما مشخص کند و نشان دهد که چه اصولی را باید جهت اتصال به این شبکهها رعایت کنیم.

جستوجو در اطلاعات شما

بهطورمعمول رمزنگاری در یک اتصال شبکه بی سیم، میتواند امنیت شما را در آن شبکه تامین کند. با استفاده از این روش ترافیکهایی که بین شما و آن شبکه ردوبدل میشود رمزنگاری شده تا فرد دیگری نتواند به آن اطلاعات دسترسی پیدا کند. بهعنوان مثال شما در منزل به مودم خودتان که دارای پسورد روی ارتباط بی سیم است متصل میشوید. کاربری که در محدوده مودم شما است میتواند مودم را شناسایی کند ولی به دلیل نداشتن پسورد مودم شما و در نتیجه رمز شدن ترافیکهای ارسالی، قادر به اتصال به مودم و مطلع شدن از آن ترافیکها نیست. ولی درزمانی که شما به یک شبکه بیسیم باز (بدون پسورد) متصل میشوید داستان کمی فرق میکند. در این حالت دیگر علاوه بر اینکه اتصال شما بهصورت ایمن نیست، ترافیکهای انتقالی بین شما و آن شبکه نیز بهصورت رمز شده نخواهد بود و در نتیجه افراد دیگر میتوانند به راحتی از ترافیکهایی که بین شما و آن شبکه ردوبدل میشوند، مطلع شده یا حتی به وبسایتهای رمز شده شما و اطلاعاتی که در آن وبسایتها وارد میکنید (مانند اطلاعات بانکی شما) نیز دسترسی پیدا کنند.زمانی که یک کاربر به یک شبکه باز در یک مکان عمومی متصل شود، فعالیتهای وی در سایتهایی که از پروتکل OpenSSL (صفحات رمزنگاری شده) استفاده نمیکنند، بهراحتی قابل رویت است. علاوه بر این، هکرها میتوانند بهراحتی با استفاده از بعضی ابزارها به اطلاعات ردوبدل شده بین افراد و شبکه در سایتهای رمز شده (مانند سایت بانکها) نیز دسترسی پیدا کنند. حتی با استفاده از این ابزارها میتوان به کلمات عبور و اطلاعات ثبتشده که توسط کاربر در سایتهای مختلف واردشده است نیز دسترسی پیدا کرد. ازجمله ابزارهایی که میتوان با استفاده از آنها به این اطلاعات دسترسی پیدا کرد میتوان به ابزار Fire Sheep که امکان سرقت اطلاعات کاربر در شبکه را فراهم میکند و Wire Shark که ابزاری بسیار پیشرفته در شبکه بهمنظور مانیتورکردن فعالیتهای کاربر در شبکه، آنالیز و بررسی ترافیکهای انتقالی است اشاره کرد.

حفاظت از حریم خصوصی

زمانی که قرار است شما از طریق یک شبکه بیسیم عمومی به اطلاعات سری و مهمی در اینترنت دسترسی پیدا کنید، توصیه میشود که جهت امنیت بیشتر این عملیات تا حد امکان از سایتهای رمز شده یا بهعبارتدیگر سایتهایی که از پروتکل OpenSSL استفاده میکنند (سایتهایی که با HTTPS شروع میشوند)، استفاده کنید. استفاده از این نوع سایتها این امکان را برای شما فراهم میکند که اطلاعات انتقالی بین شما و وب سرور بهصورت رمز شده باشد تا کسی نتواند بهراحتی به این اطلاعات دسترسی پیدا کند. حتی شما برای امنیت بیشتر در این نوع از شبکهها میتوانید از طریق VPN به شبکه بیسیم عمومی متصل شوید. در این صورت کسانی که در محدوده این شبکه هستند، نمیتوانند عملیات و کارهایی که شما در شبکه انجام میدهید را تشخیص دهند و این موضوع میتواند تا حدی امنیت شما را در شبکه افزایش دهد.

اصول اتصال به شبکههای بی سیم عمومی

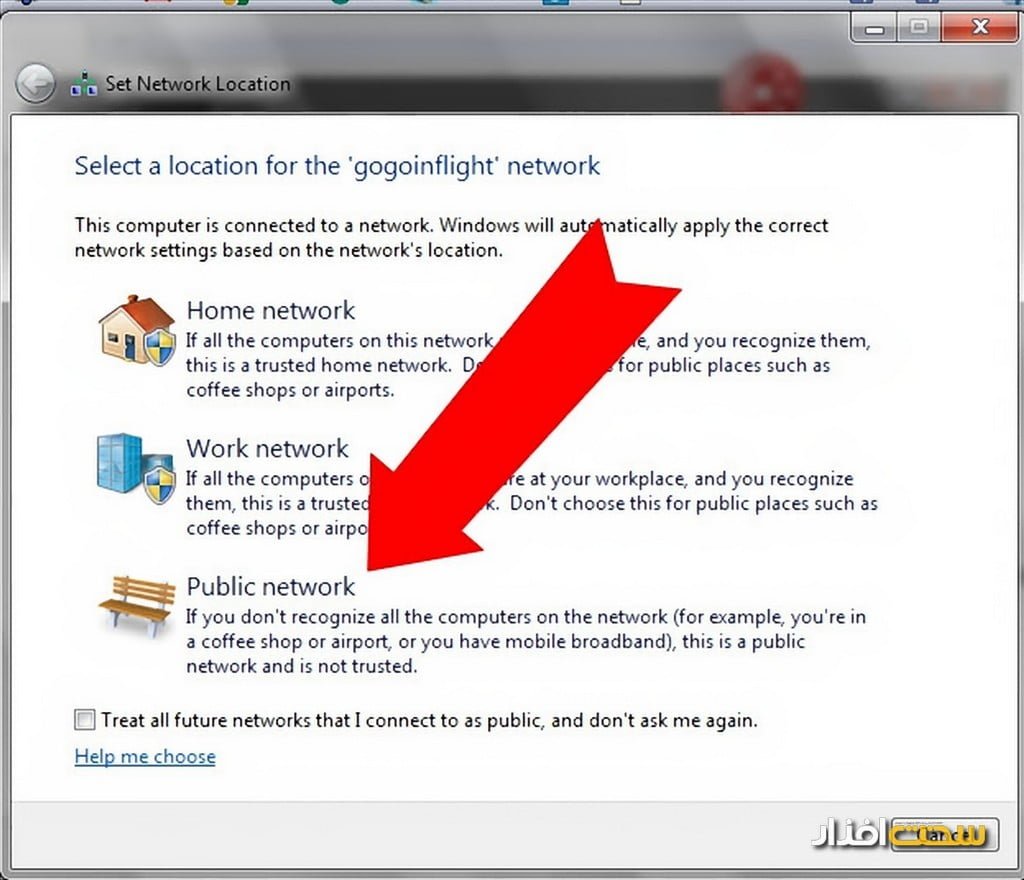

زمانی که شما قصد داشته باشید با یک لپتاپ مجهز به سیستمعامل ویندوز به یک شبکه بیسیم عمومی متصل شوید، ابتدا باید آن شبکه را بهوسیله لپتاپ پیدا کنید و زمانی که شبکه پیدا شد، به آن شبکه متصل میشوید. پس از اتصال از شما درخواست میشود که یک حالت را برای شبکه خود انتخاب کنید (تصویر 1).

در اینجا سه حالت برای انتخاب وجود دارد که شامل Work Network، Home Network و Public Network میشود. در یک شبکه خانگی که سیستمها قابلتشخیص هستند میتوان از دو حالت Work Network و Home Network استفاده کرد. معمولا از دو حالت نامبرده شده، برای شبکههایی که قابلاعتماد هستند استفاده میشود و برای شبکههای بیسیم عمومی مورد استفاده قرار نمیگیرد. در یک مکان عمومی مانند کافیشاپ، رستوران و موارد مشابه دیگر، شما باید از حالت سوم یعنی Public Network استفاده کنید، زیرا در این حالت سیستمهای متصل به شبکه، قابلتشخیص نیستند. در حالت Public Network، قبل از اتصال به شبکه، باید مطمئن شوید که پسورد Home group در تنظیمات آن فعال، قابلیت به اشتراکگذاری فولدر و فایلها غیرفعال، مجوزهای دسترسی به اطلاعات در سیستم بهخوبی تعیینشده و فایروال سیستم نیز فعال باشد تا با خیال راحت و امنیت بیشتر بتوانید به شبکه بیسیم عمومی متصل شوید.

حملات احتمالی

همانطور که گفته شد، هنگام استفاده از شبکههای بیسیم عمومی، استفاده از سایتهایی که از پروتکل SSL (سایتهایی که با HTTPS شروع میشوند)، جهت تامین امنیت بیشتر به دلیل رمزنگاری شدن اطلاعات انتقالی بین کاربر و وب سرور بیشتر توصیه میشود (مانند سایت بانکها). با استفاده از این روش، شنود اطلاعات ارسالی بین کاربر و وب سرور بهراحتی انجام نمیشود. در سایتهایی که بهصورت رمز شده نیستند (سایتهایی که با HTTP شروع میشوند)، شنود بستههای ارسالی بین کاربر و وب سرور بهراحتی قابل انجام است. درست است که سایتهای رمز شده دسترسی هکرها به اطلاعات را محدود کردهاند، اما استفاده از این نوع سایتها همیشه نمیتواند امنیت شما و اطلاعاتتان را در یک شبکه بیسیم فاقد رمزنگاری تامین کند. شکستن قفل این نوع از سایتها به دلیل استفاده کردن از کلیدهای 256 بیتی کار سادهای نیست و بهراحتی نمیتوان به آن دسترسی پیدا کرد. در حقیقت در انتقال اطلاعات در سایتهای رمزشده از دو کلید عمومی و خصوصی استفاده میشود. کلید عمومی در اختیار کاربر است، ولی کلید خصوصی تنها در اختیار سرور قرار دارد. درصورتیکه شخصی کلید خصوصی را در اختیار داشته باشد میتواند به اطلاعات کاربر دسترسی پیدا کند (البته بهدست آوردن این کلید کار سخت و مشکلی است)؛ بنابراین تنها راه برای بهدست آوردن اطلاعات، جلوگیری از ارسال اطلاعات از سمت کاربر به سمت سرور و شنود اطلاعات است. هکرها با استفاده از این روش میتوانند اطلاعات را در سایتهای رمز شده شنود کنند.یکی از راههایی که در این زمینه میتوان استفاده کرد SSL Trip است. با استفاده از این روش هکر میتواند ارتباط HTTPS را به یک ارتباط HTTP تبدیل کرده و سپس بستههایی که بین کاربر و سرور ردوبدل میشود را شنود کند. یک نمونه از حملاتی که از این روش برای شنود اطلاعات استفاده میشود، حمله man-in-the-middle است. در این حالت هکر میتواند از جعل آدرس DNS استفاده کند و کاربر از طریق نام سرور جعلی وارد سایت آلوده که محیطش کاملا مشابه سایت اصلی است شده و از این طریق هکر با واردکردن اطلاعات از سمت کاربر، میتواند به آن اطلاعات دسترسی پیدا کنید. یکی دیگر از مشکلات دسترسی به یک شبکه بیسیم عمومی، honeypot است. honeypot یک شبکه مجازی است که بهعنوان یک شبکه واقعی خود را معرفی کرده و کاربر را به سمت خود هدایت میکند. کاربر با این فرض که به یک شبکه واقعی متصل شده است کارهای خود را انجام داده، به وبسایتهای مختلف رفته و اطلاعاتی را وارد میکند، غافل از اینکه هکرها میتوانند به طور کامل به اطلاعات کاربر مورد نظر دسترسی پیداکرده و از آنها سوءاستفاده کنند. ابزارهای مختلفی در حمله و بهدست آوردن اطلاعات کاربر وجود دارد. یک نمونه از ابزارهایی که میتوان با استفاده از آن بهسادگی از طریق شبکه بیسیم به یک سیستم حمله کرد، ابزار Wi-Fi Pineapple است. زمانی که سیستم شما قصد دارد بهصورت اتوماتیک به شبکهای که آن را به خاطر سپرده است، متصل شود، هکر میتواند با استفاده از این ابزار در حین اتصال سیستم شما، درخواست سیستم شما برای اتصال را متوجه شده و کاری کند که شما بدون آنکه متوجه شوید به یک Connection دیگر متصل شوید و از آن طریق بهراحتی به سیستم شما حمله کند.

نتیجهگیری

شبکههای بیسیم عمومی شبکههایی هستند که قابلیت اطمینان بالایی ندارند و شما در این نوع از شبکهها شناخت کافی از سیستمهای متصل شده ندارید. از همین رو با توجه به صحبتهای گفتهشده میتوان نتیجه گرفت تا جای ممکن باید سعی کنید که به شبکههای بیسیمی که در مکانهای عمومی وجود دارد متصل نشوید. درصورتیکه به این شبکهها متصل شدید، وارد سایتهای مهم مانند بانکها و حتی سایتهایی که از پروتکل HTTPS استفاده میکنند نشوید و اطلاعات حساس و مهم خود را وارد اینگونه از سایتها نکنید تا بتوانید امنیت اطلاعات خود را حفظ کنید.

باسلام .ضمن تشکر از این آگاهی دادن وآموزش درست .ضمن تشکراز همه دست اندرکاران .انشاءاله موفق وموید باشید

اموزش های حرفه ای بیشتر بزارید لطفا اینا خیلی پیش پا افتادست

در کل اگه از شبکه های عمومی استفاده نکنیم بهتره