در طی چندین سال گذشته، همیشه گزارشهایی از نقصهای ایمنی در ارتباط بلوتوث را شنیدهایم که نشان دهنده شکننده بودن امنیت این ارتباط بیسیم است. کارشناسان گروه امنیت اتوماسیون ASSET به تازگی مجموعهای از نقصهای امنیتی جدی در بلوتوث کشف کردهاند، که میتواند باعث آسیب پذیری میلیاردها دستگاه الکترونیکی بشود. این نقص امنیتی بلوتوث میتواند باعث از کارافتادن دستگاهها، فریز شدن و از همه بدتر کنترل کامل آنها توسط افراد خرابکار شود. اما این بار مسئله متفاوت است، در واقع این مشکلات از خود استاندارد بلوتوث نیست، در عوض این مشکلات از سیستم عامل دستگاهها و تغییرات انجام شده برروی این استاندارد میباشد، که ممکن است در آینده با به روزرسانیهای مختلف برطرف بشوند یا شاید هم نشوند.

نامهای بزرگ در میان است

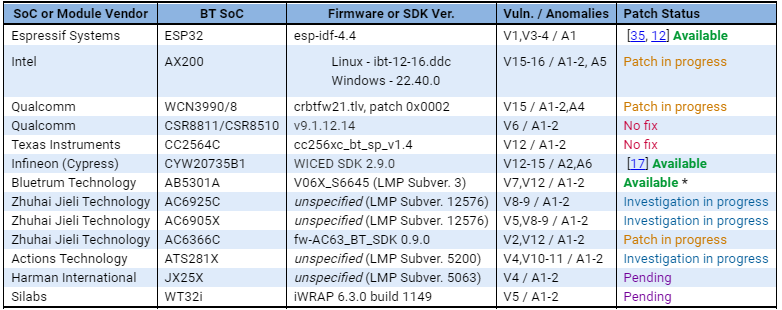

گروهی از محققان حوزه امنیت در دانشگاه فناوری سنگاپور ASSET گزارشی از مجموعه نقص امنیتی بلوتوث در دستگاههای مختلف را منتشر کرده است. این مجوعه شامل 16 نقص میباشد که به صورت کلی “BrakTooth” نامیده میشود و سطح وسیعی از میلیاردها دستگاه را در سراسر جهان شامل میشود. تراشههای تولید شده توسط برندهای محبوبی مانند Intel ،Infineon (Cypress) ، Silicon Labs، Qualcomm و چندین شرکت دیگر نیز دارای این نقصها هستند.

از معروفترین تا گمنامترین برندها

بیش از 1400 دستگاه مختلف وجود دارد که حداقل یکی و یا حتی چندین نقص مختلف را به صورت همزمان در خود دارد. از جمله مهمترین این دستگاهها میتوان به سرفیس بوک 3 مایکروسافت، سرفیس لپتاپ 3، سروفیس گو 2، چندین مدل از کامپیوترهای رومیزی Dell Optiplex، لپتاپ Alienware، چندین مدل اولتربوک ایسوس و HP و همچنین تلفنهای هوشمندی مانند Oppo، Xperia XZ2، Reno 5G و Pocophone F1 اشاره کرد. به غیر از دستگاههای نام برده شده، سیستمهای اینترنت اشیا صنعتی مبتنی بر چیپستهای Espressif Systems ESP32 و CSR8811 کوالکام نیز با این نقص امنیتی بلوتوث دست و پنجه نرم میکنند. در نهایت بسیاری از لوازم جانبی بیسیم کامپیوتر و تلفن، دستگاههای خانه هوشمند و سیستمهای صوتی اتومبیل از برندهای مخلف نیز این نقص را در خود دارند.

نفوذ کامل به دستگاه قربانی

در این میان کارشناسان حوزه امنیت نگران هستند که برخی از تولیدکنندگان این دستگاهها چندان تمایلی به اصلاح این مشکلات را نداشته باشند، که مسلما چنین روندی میتواند در آینده بسیار مشکلساز باشد. سطح آسیبپذیری در دستگاههای مختلف کاملا متفاوت است، بدترین مشکلی که ممکن است این نقصهای فنی برای یک دستگاه به وجود بیاورد، مشکل CVE-2021-28139 است، زیرا این مشکل به مهاجم اجازه میدهد که کدهای خود را برروی دستگاه قربانی اجرا کند. اما در مقابل، برخی از دستگاهها بعد از حمله ممکن تنها دچار مشکل در عملکرد سیستمعامل یا از کارافتادن نرمافزاری شوند که معمولا با یک راهاندازی مجدد میتوان این مشکل را حل کرد. در یکی از ویدیوهای منتشر شده از سوی این گروه میتوان مشاهده کرد که با نفوذ از طریق نقص امنیتی بلوتوث کنترل دستگاه را میتوان به راحتی به دست آورد.

در این ویدیو نیز مشاهده میکنید که نفوذ به دستگاه تنها باعث توقف عملکرد دستگاه میشود که با یک راهاندازی مجدد ظاهرا مشکی برطرف میشود، اما بلافاصله دوباره دچار مشکل میشود.

به صورت واضح، این 16 نقص امنینتی در خود استاندارد بلوتوث نیست، بلکه بر اثر تغییرات مختلفی که سازندگان چیپستهای مختلف بر روی این استاندارد اجرا کردهاند به وجود آمده است. از آن جهت که هنوز این چیپستها برای دستگاهها مختلف مورد استفاده است، و قرار است پچهایی برای دستگاههای آسیبپذیر منتشر شود، محققان دانشگاه فناوری سنگاپور فعلا از انتشار جزئیات این نقصهای فنی خودداری کردهاند.

اما از دست کاربران چه کاری برمیآید؟

اما شما به عنوان کاربران این دستگاهها کار زیادی برای بالا بردن امنیت این مسیر ارتباطی بیسیم از دستتان برنمیآید. تنها و مهمترین کاری که میتوانید انجام بدهید، خاموش کردن بلوتوث در صورت عدم نیاز به آن و به روزرسانی دستگاه برای دریافت بستههای امنیتی جدید از سوی شرکت سازنده است. البته اگر شرکتهای سازنده قصد برطرف این مشکلات را داشته باشند و برای آن به روزرسانیهای جدیدی را در اختیار کاربران قرار بدهند.

مطالب مربوط:

دیدگاهتان را بنویسید