مایکروسافت اخیراً از شناسایی یک نوع حمله جدید با نام «جریان کثیف» خبر داده است. این حمله که به اپلیکیشنهای اندرویدی تأثیر میگذارد، میتواند به سرقت کدها و اطلاعات محرمانه منجر شود. در این گزارش به بررسی عمق این مشکل و تأثیرات آن بر کاربران و توسعهدهندگان پرداخته میشود.

این آسیبپذیری ناشی از استفاده نادرست از سیستم ارائهدهنده محتوا (Content Provider) در اندروید است. سیستم ارائهدهنده محتوا وظیفه مدیریت دسترسی به مجموعه دادههای ساختاریافتهای را بر عهده دارد که قرار است بین برنامههای مختلف به اشتراک گذاشته شوند. این سیستم شامل اقدامات امنیتی مانند جداسازی دادهها، مجوزهای URI و اعتبارسنجی مسیر است تا از دسترسی غیرمجاز، نشت داده و حملات پیمایش مسیر جلوگیری کند.

جزئیات فنی حمله «جریان کثیف» و نحوه سوءاستفاده از سیستم ارائهدهنده محتوای اندروید از زبان مایکروسافت

بر اساس گزارشهای مایکروسافت، نمونههایی از پیادهسازیهای نادرست شامل اعتماد بیجا به نامها و مسیرهای فایلها در اهداف برنامهای، سوءاستفاده از جزء (FileProvider) و کنترل ناکافی مسیرها میباشد.

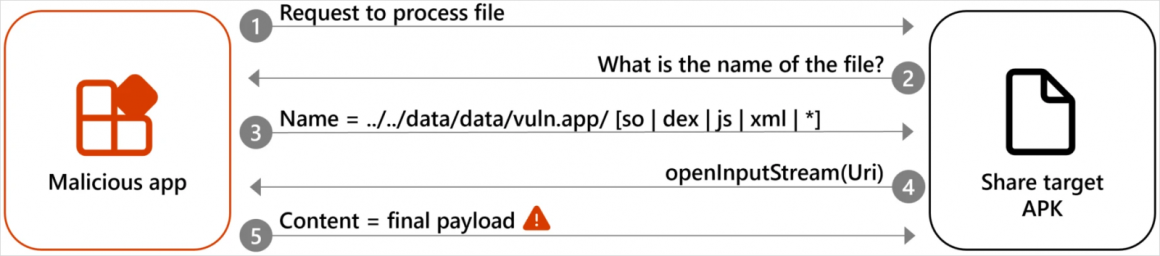

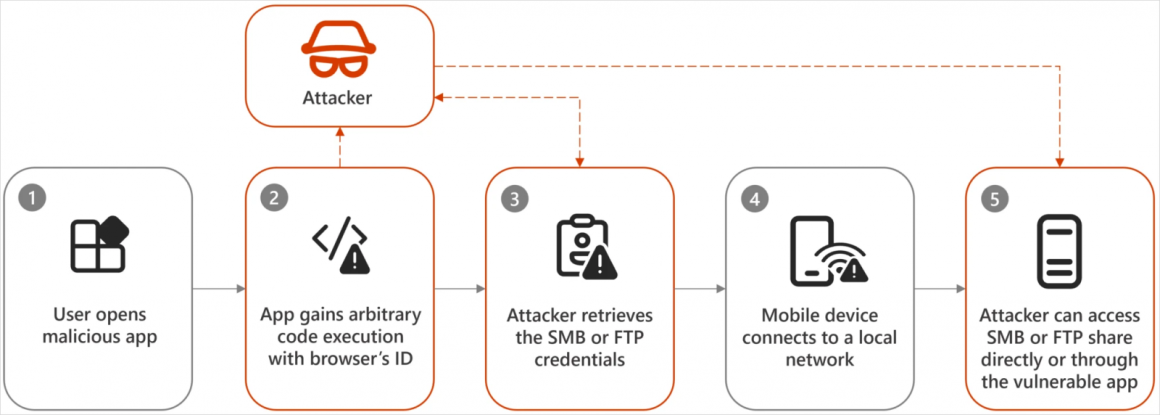

این نقص امکان میدهد که برنامههای مخرب، فایلی با نام یا مسیر دستکاری شده را به برنامه دیگری با استفاده از نیت سفارشی ارسال دارند. برنامه هدف، فریب خورده و فایل را در دایرکتوری حیاتی اجرا یا ذخیره میکند. این دستکاری در جریان دادهها بین دو برنامه اندرویدی، عملکرد معمولی سطح سیستمعامل را به ابزاری برای اجرای کد غیرمجاز، سرقت دادهها یا سایر نتایج مخرب تبدیل میکند.

دیمیتریوس والساماراس، محقق مایکروسافت، خاطرنشان کرد که این پیادهسازیهای نادرست متأسفانه فراوان هستند و بر برنامههایی که بیش از 4 میلیارد بار نصب شدهاند تأثیر میگذارند و سطح حمله گستردهای را ارائه میدهند. در گزارش آمده است: «ما چندین برنامه آسیبپذیر را در فروشگاه Google Play شناسایی کردیم که بیش از 4 میلیارد نصب را نشان میدادند. انتظار داریم که الگوی آسیبپذیری را بتوان در برنامههای دیگر نیز یافت.»

دو برنامهای که در گزارش مایکروسافت به عنوان آسیبپذیر در برابر حملات «جریان کثیف» برجسته شدهاند، برنامه File Manager شیائومی با بیش از یک میلیارد نصب و WPS Office با حدود 500 میلیون نصب هستند. هر دو شرکت به یافتهها واکنش نشان دادند و برای اعمال وصلههای امنیتی به منظور کاهش خطرات ناشی از این آسیبپذیری با مایکروسافت همکاری کردند.

یافتههای مایکروسافت از طریق مقالهای در وبسایت Android Developers با جامعه توسعهدهندگان اندروید به اشتراک گذاشته شد تا از بروز آسیبپذیریهای مشابه در نسخههای آینده جلوگیری شود. گوگل نیز راهنمای امنیت برنامه خود را بهروزرسانی کرد تا خطاهای رایج پیادهسازی در سیستم ارائهدهنده محتوا را که اجازه دور زدن امنیت را میدهند، برجسته کند.

در مورد کاربران نهایی، کاری که میتوانند انجام دهند، بهروزرسانی برنامههایی است که استفاده میکنند و از دانلود فایلهای APK از فروشگاههای برنامه غیررسمی شخص ثالث و سایر منابع بدون بررسی دقیق خودداری کنند.

دیدگاهتان را بنویسید