آیا سخت افزارهایی که در شبکه سازمان شما وجود دارند یا سخت افزارهای جدیدی که میخواهید به شبکه سازمان خود اضافه کنید، امن هستند؟ چطور میتوانید امنیت سخت افزار را بسنجید؟ تست نفوذ سخت افزار چیست و چطور انجام میشود؟

تست نفوذ و ضرورت آن

تهدیدات سایبری روز به روز در حال افزایش هستند و پیشبینی میشود که خسارت حملات هکری تا سال 2025 به رقم باورنکردنی 10 تریلیون دلار برسد. در چنین شرایطی، سازمانها هزینههای هنگفتی برای مجهز کردن شبکههای داخلی خود به سپرهای امنیتی میکنند اما مشکل اینجا است که کوچکترین حفره امنیتی میتواند راه را برای هکرها باز کند و تمامی هزینههای انجام شده برای تأمین امنیت سایبری را بیفایده سازد. بنابراین، ضرورت دارد که هر سازمانی، مطابق با یک برنامه زمانی منظم، کارایی سامانههای امنیتی خودش را بسنجند. روش اصلی سنجش سپرهای امنیتی سازمانها، تست نفوذ است.

در تست نفوذ، شما از یک شرکت امنیت سایبری میخواهید تا با مجوز شما حمله هکری کنترل شدهای علیه شبکه سازمان شما انجام دهد. معمولا، شرکتهای ارائه دهنده خدمات امنیت سایبری، دارای پرسنلی هستند که به صورت هکرهای کلاه سفید (هکرهای قانونی) کار تست نفوذ را انجام میدهند. این هکرها پس از دریافت مجوز سازمان شما، حمله هکری همه جانبهای علیه شبکه سازمان شما انجام میدهند تا نقاط ضعف و حفرات امنیتی آن را شناسایی کنند و آنها را به شما گزارش دهند. معمولا، هکرهای کلاه سفید وابسته به شرکت امنیت سایبری طرف قرارداد شما، پس از پایان تست نفوذ، پیشنهاداتی برای برطرف کردن این نقاط ضعف امنیتی به شما ارائه میدهند.

تست نفوذ سخت افزار چیست و چرا باید انجام شود؟

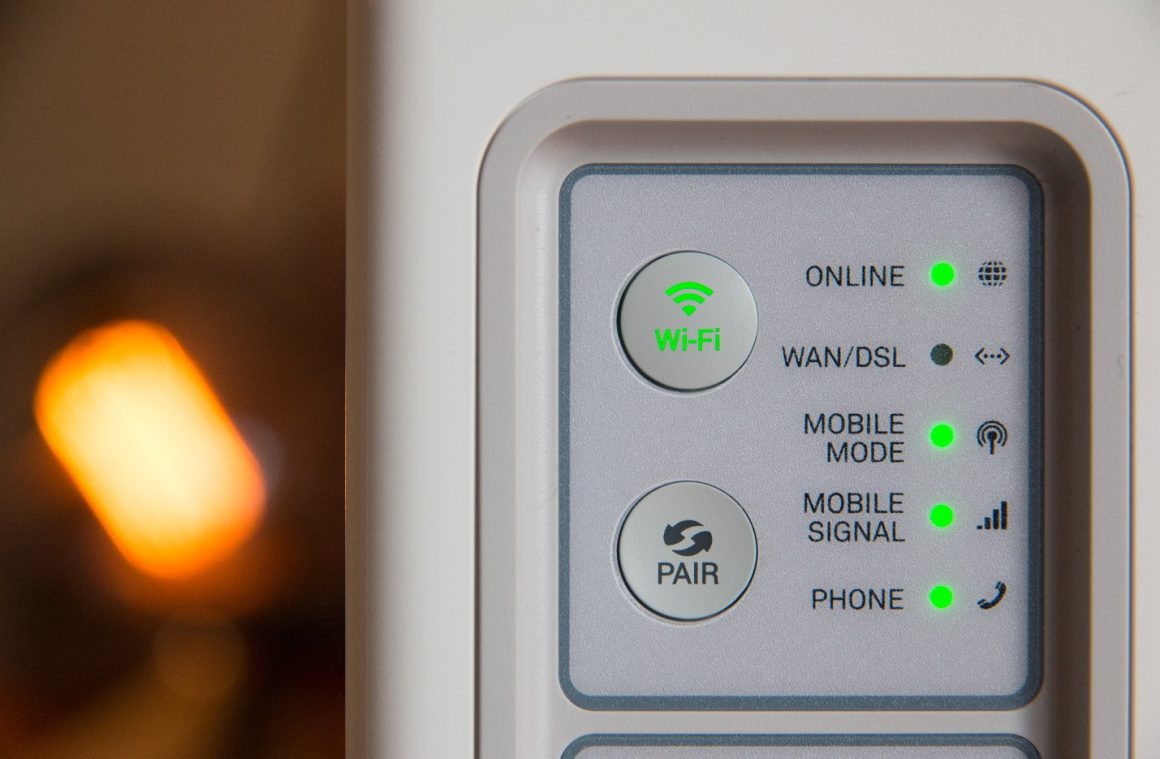

هر سختافزاری در شبکه سازمان شما در صورت داشتن حفرات امنیتی میتواند تهدیدی جدی علیه امنیت و دادههای محرمانه سازمان شما باشد. بنابراین، ضرورت دارد که نه تنها تمامی تجهیزات IT کنونی که شبکه سازمان شما را تشکیل میدهند، بلکه هر سخت افزاری که قرار است وارد شبکه سازمان شما شود، مورد تست نفوذ قرار بگیرد تا نقاط ضعف امنیتی آن مشخص و برطرف شود. همچنین، تولیدکنندگان سخت افزارها، به ویژه سخت افزارهای شبکه نیز باید پیش از ارائه محصولات خود به بازار، آنها را از نظر امنیتی، تست کنند.

تست نفوذ سخت افزار، فرایندی شامل بررسی فیزیکی جنبههای منطقی دستگاههای سخت افزاری از نظر وجود آسیبپذیریها، نقصها و معایب امنیتی است که میتوانند شبکه و دادههای سازمان شما را در معرض خطر قرار دهند یا روی عملکرد و کارایی شبکه، اثر منفی داشته باشند.

در ادامه 6 گام اصلی امنیت سخت افزار را برای شما شرح میدهیم و ابزارها و روشهایی را که میتوانید از آنها برای اجرای تست نفوذ سخت افزار استفاده کنید، به شما معرفی میکنیم. همچنان با ما همراه باشید.

1- تعیین اهداف و گستره تست نفوذ

گام اول در تست نفوذ سخت افزار، تعیین گستره و اهداف تست نفوذ است. شما باید مشخص کنید که میخواهید کدام سختافزارها را در شبکه خود تست کنید، نیازمندیها و استانداردهای امنیتی مورد نظر شما چیست و با چه تهدیدات و خطراتی مواجه هستید. همچنین، باید نوع تست را مشخص کنید؛ آیا میخواهید سخت افزار را صرفا از نظر امنیتی بسنجید یا میخواهید عملکرد آن را هم تست کنید؟ با مشخص کردن اهداف و گستره تست نفوذ، مواردی مثل استراتژی تست، منابعی که باید به آن اختصاص دهید و اولویتبندی کارها مشخص میشود.

2- انتخاب ابزارها و روشهای مناسب

گام بعدی، انتخاب ابزارها و روشهای مناسب برای تست کردن سخت افزارها است. ابزارها و روشهای مناسب برای این کار، به پیچیدگی سخت افزارهای مورد نظر و نوع آنها بستگی دارد. برای مثال، اگر بخواهید یک مالتی متر را تست کنید، نیازمند یک «تحلیلگر منطقی» یا یک «نوسانسنج» هستید تا سیگنالهای الکتریکی را اندازه بگیرید. گذشته از این، بعضی از سختافزارها مثل تجهیزات شبکه (روترها، سوییچها و …) دارای سفتافزار (hardware) هستند که باید از نظر وجود آسیبپذیری و باگها مورد تست قرار بگیرند. برای این کار، نیامند ابزارهایی مثل ابزارهای اسکن آسیبپذیری هستید.

3- اجرای تست امنیت سخت افزار

گام سوم در تست نفوذ سخت افزار، اجرای تست امنیتی است. شما باید از یک رویکرد سیستماتیک و ساختارمند برای تست کردن امنیت سخت افزارهای مورد نظر خودتان استفاده کنید. معمولا، تست نفوذ سخت افزار با بازرسی فیزیکی آن انجام میشود تا نشانههای دستکاری، آسیب یا تغییر در سختافزار، در صورت وجود، کشف شوند. همچنین، برچسبها، شماره سریالها و دیگرمشخصات سختافزار نیز باید بررسی شوند تا از اعتبار و اصل بودن آن، اطمینان حاصل کنید. در مرحله بعدی، باید تست عملکرد و کارایی روی سختافزار انجام شود و مشخصات، قابلیتها و رفتار آن مورد بررسی قرار بگیرد. در آخر باید تست نفوذ روی سخت افزار انجام شود تا آسیبپذیریها و نقطه ضعفهای امنیتی در طراحی، پیکربندی، تنظیمات و نحوه نصب آن در شبکه را پیدا کنید. در پایان تست نفوذ باید یافتهها و شواهد مستندسازی و پیشنهاداتی برای برطرف کردن مشکلات عملکردی و امنیتی سخت افزار، ارائه شود.

4- تحلیل کردن و گزارش دادن نتایج

گام چهارم تست نفوذ بدافزار شامل تحلیل کردن و گزارش دادن نتایج تست است. پس از پایان اجرای تست، باید نتایج را مرور و ارزیابی کنید، به دنبال شناسایی دلایل نقطه ضعفهای امنیتی و عملکردی باشید و شدت مشکلات و آسیبپذیریهای کشف شده را مشخص کنید. سپس، باید کارهایی را که برای برطرف کردن مشکلات امنیتی و عملکردی سختافزار باید انجام شود، بر اساس میزان ریسک و ضروری بودن، اولویتبندی کنید. در پایان نیز باید گزارشی جامع از نحوه انجام تست نفوذ، ابزارها و روشهای مورد استفاده، یافتهها و پیشنهادات برای برطرف کردن مشکلات امنیتی یا عملکردی ارائه دهید.

5- تست نفوذ را مطابق برنامه تکرار کنید

به یاد داشته باشید که تست نفوذ سخت افزار مثل هر نوع دیگری از تست نفوذ، کاری نیست که فقط یک بار انجام دهید و تا ابد خیال شما از امنیت آن سخت افزار راحت شود. شما باید به صورت دورهای تست نفوذ را انجام دهید تا از امنیت سخت افزار مطمئن باشید.

آیا به دنبال خدمات تست نفوذ هستید؟

تست نفوذ کاری بسیار تخصصی و حساس است که به احتمال زیاد حتی زبدهترین متخصصان IT سازمان شما نمیتوانند آن را به بهترین شکل ممکن انجام دهند. گذشته از این، تست نفوذ باید از دیدگاه یک هکر خارج از سازمان نیز انجام شود. بنابراین، توصیه میشود که حتما تست نفوذ را به شرکتهای ارائه دهنده خدمات امنیت سایبری مثل شرکت دانشبنیان سایبرنو برونسپاری کنید. این شرکت با در اختیار داشتن هکرهای کلاه سفید بسیار مجرب، حرفهای و متعهد، انواع خدمات تست نفوذ و دیگر انواع خدمات امنیت سایبری را به سازمانهای دولتی و خصوصی ارائه میدهد و با داشتن مجوز سازمان امنیت فضای تولید و تبادل اطلاعات (افتا) میتوانید با تست نفوذ خود را به هکرهای قانونی و گزینششده این شرکت بسپارید تا خیالتان نسبت به حفظ محرمانگی دادههای سازمان شما راحت باشد.

سلب مسئولیت: تیم تحریریه سختافزارمگ در تهیه محتوای رپورتاژ نقشی نداشته و مسئولیتی در قبال صحت آن ندارد.

دیدگاهتان را بنویسید