تیم اطلاعاتی Malwarebytes هشدار جدیدی به کاربران فضای مجازی ارسال کرده که در آن به صورت مستقیم به ارتش سایبری کره شمالی با نام اختصاری “Lazarus” اشاره کرده است.

- جزئیات دفع حمله سایبری به شرکت هواپیمایی ماهان

- جزئیات حمله سایبری به جایگاه های سوخت کشور: حمله از کشوری خارجی

ارتش سایبری کره شمالی

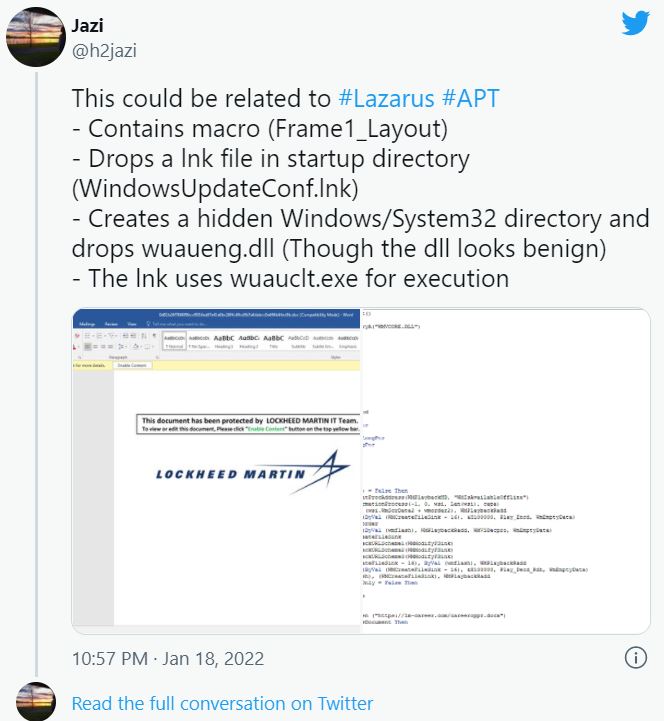

حملات اخیر این گروه سایبری با جعل اسناد و الحاق میکرو برنامهها به قربانیان آغاز میشود. این اسناد جعل شده بسیار شبیه به اطلاعات استخدام شرکت لاکهید مارتین است که احتمالا از حملههای قبلی این گروه به دست آمده است. هنگامی که نرم افزار مایکرو در سیستم قربانی اجرا شود، از آپدیت ویندوز و گیت هاب برای ارسال اطلاعات و آلوده کردن کاربران استفاده خواهد کرد.

این گروه دولتی در حملاتی مانند WannaCry و حملات متعدد دیگری که علیه تاسیسات ایالات متحده آمریکا شرکت داشتهاند و در همان زمان هم برای ارسال و دریافت اطلاعات از گیت هاب (به عوان یک سرور فرمان و کنترل اولیه) استفاده میکرد. اگر خاطرتان باشد این حملات افراد خاصی در بخشهای دفاعی، هوافضا و بخشهای پیمانکاری دولتی و یا حتی غیرنظامی را هدف قرار میداد.

نسل جدید حملات این گروه از حالت فیشینگ بهره میبرد که از دو سند با فرمت نرم افزار ورد مایکروسافت برای نصب مایکرو نرم افزارها استفاده خواهد کرد ((Lockheed_Martin_JobOpportunities.docx و Salary_Lockheed_Martin_job_opportunities_confidential.doc). بعد از آنکه مایکروهای مخرب توسط کاربر دانلود و باز شود، این نرم افزار با تزریق چند دستور در سیستم هدف، عملیات را تکمیل میکند. اگر به دنبال اطلاعات تکمیلی دربارهی نحوهی انجام این عملیات و حتی عملکرد این بدافزار در وبلاگ تیم اطلاعاتی Malwarebytes Lab Threat Intelligence موجود است. محققان طبق شباهتهای حملات گذشته، آن را به این گروه نسبت دادهاند.

شاید با خود فکر کنید که مگر چه موارد مشابهی در این حملات وجود داشته؟ در زیر به چند مورد از آنها اشاره خواهیم کرد:

- استفاده از طراحیها و نمادهای با کیفیت برای هر کدام از ارگانهای دفاعی آمریکا مانند لاکهید مارتین، نورثروپ گرومن و بوئینگ

- هدف قرار دادن جویندگان کار دفاعی، نظامی و هوافضا

- شباهتهای استراتژی حمله با حملهی آوریل سال 2020 که توسط آژانس امنیت سایبری و امنیت زیرساخت شناسایی شد

دیدگاهتان را بنویسید