وجود روزنههای امنیتی در پردازنده ها که میتواند کامپیوترهای شخصی را در معرض خطرات حملات هکری قرار دهد اتفاق چندان عجیبی نیست. این بار AMD با همراهی محققین امنیتی دانشگاه فنی Dresden آلمان موفق به حفره امنیتی جدیدی بر روی برخی پردازندههای کمپانی AMD شدهاند که شبیه به حفرههای امنیتی Meltdown و Spectre موجود در پردازندههای اینتل است که اولین بار سه سال پیش کشف شدند. این حفره امنیتی پردازنده های AMD Zen+ و ZEN 2 تیم قرمز را در بر میگیرد. AMD پیشنهاداتی فنی در این رابطه دارد که به کمک آنها میتوان با این حفرههای امنیتی مقابله کرد.

روزنه امنیتی در پردازنده های AMD Zen+ و ZEN 2

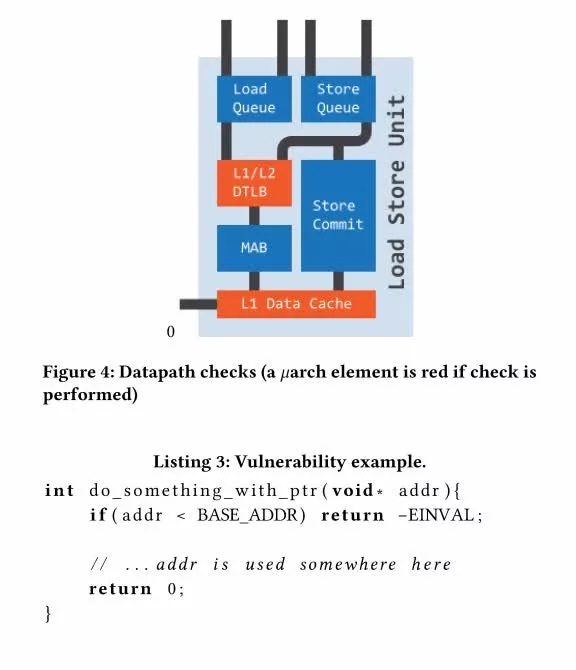

Saidgani Musaev و Christof Fetzer، دو کارشناس امنیتی دانشگاه فنی Dresden اولین افرادی بودند که AMD را از وجود حفره امنیتی در پردازندههای Zen + و Zen 2 این کمپانی آگاه کردهاند. این دو محقق حفره امنیتی کشف شده را Transient Execution of Non-Canonical Accesses نامیده اند و دقیقا آن را معادل حفرههای امنیتی Meltdown و Spectre میدانند. AMD خود این حفره امنیتی را CVE-2020-12965 نام گذاری کرده است. به گفته AMD، خطر اصلی این است که این حفره امنیتی باعث شود پردازندهها اطلاعاتی را که قرار نیست افشا شوند لو دهند. تیم قرمز میگوید که ترکیب این نقص ایمنی با دنبالههای نرم افزاری مشخص میتواند باعث شود پردازندههای AMD بارگذاریهای غیر متعارفی را انجام دهند و آنها را در آدرسهای سطح پائین 48 بیتی ذخیره کنند که میتواند منجر به درز اطلاعات شود.

دو محقق دانشگاه فنی آلمان این حفره امنیتی موجود در پردازندههای AMD را بر روی کاغذ ترسیم کردهاند و AMD نتیجه بررسی خود از روی این ترسیم را اعلام کرده و راهکارهای فنی را در این مورد ارائه داده است. به گفته AMD، با تکنیکهای مختلف نرم افزاری میتوان حرکات پردازنده را در عملکردهای مختلف پیش بینی کرد. توصیه AMD به توسعه دهندگان بررسی کدهای اجرایی بر روی پردازندههای آسیب پذیر AMD و درج کد LFENCE یا استفاده از یکی از راهکارهایی که است AMD در سند خود قید کرده است. این تراشه ساز اعلام کرده پردازندههای بعدی و نسلهای آینده این کمپانی از ویژگیهای امنیتی بیشتری برای مقابله با چنین روزنههای امنیتی مانند SMEP، SMAP و IBC برخوردار خواهند بود.

تعداد شکاف های امنیتی پردازنده ها نگران کننده است

دو حفره امنیتی معروف Meltdown و Spectre در پردازندههای اینتل در سال 2018 پیش از اینکه رفع شوند، کشف شدند. در صورتی که هکر موفق به نفوذ از طریق این حفرهها شود، Meltdown حافظه غیر قابل دسترسی را در اختیار فرد مهاجم قرار میدهد و Spectre می تواند به منظور اجرای فایل های مخرب بر روی سیستم مورد استفاده قرار بگیرد. رفع این دو حفره امنیتی باعث آسیب به عملکرد پردازندهها شد که در نهایت مقدار تاثیر بر روی کارایی CPU کاهش یافت. در مارس سال گذشته یک شکاف امنیتی دیگر در پردازندههای اینتل که مشابه شکافهای امنیتی سطح سخت افزاری بود با عنوان Load Value Injection یا LVI نمایان شد. LVI نیز مانند Meltdown میتواند منجر به درز اطلاعاتی شود که باید محفوظ بمانند.

اشغال بودن ای ام دی کثیف هر روز بیشتر معلوم می شه.یه مشت بی سواد ازش حمایت میکنن.واقعا براشونم متاسف نیستم

خیلی تاثیرگذار بود