در تمام دنیا هکرها برای اینکه ناشناخته باشند و به دردسر نیفتند؛ آدرس IP خود را مخفی میکنند. تکنیک های مختلفی برای اینکار وجود دارد، برای مثال هکری در کانادا میتواند با آدرس IP کره جنوبی عملیات هک خود را انجام دهد یا در مواردی افراد، قابلیت دسترسی به برخی از سایت های مهم و معروف را در کشور خود ندارند در نتیجه تغییر IP به کشور دیگر میتوانند به امکانات جهانی دست پیدا کنند. اما اینکار چگونه امکان پذیر است؟ در این مطلب مواردی که باعث مخفی شدن یا تغییر IP میشود را معرفی خواهیم کرد.

Proxy

برای کسانی که با پروکسی آشنا نیستند، لازم است بگوییم که پروکسی آدرس شما را به شخص سومی تغییر میدهد و با این حالت آدرس اصلی شما مشخص نخواهد شد و شما ناشناخته میمانید. برای مثال شما در انگلستان زندگی میکنید و به محض متصل شدن پروکسی، با آدرس آلمان به سایت ها دسترسی پیدا میکنید، در واقع پروکسی تمام اطلاعاتتان را از منبعی که به آن دست پیدا کردید مخفی میکند. تاکنون پروکسی های زیادی ساخته و ارائه شده که بسیاری از آنها به صورت رایگان در اختیار کاربران قرار گرفته است ولی اگر شما جز افرادی هستید کارهای بسیار جدی به کمک پروکسی انجام میدهید، از پروکسی های رایگان دوری کنید. از جمله پروکسی های معروف و پر کاربرد میتوان به موارد زیر اشاره کرد:

- BuyProxies

- HideMyAss

- MyPrivateProxies

- YourPrivateProxy

- EZProxies

- Anonymous-Proxies

- LimeProxies

- SSLPrivateProxy

- NewIPNow

- ProxyNVPN

- SquidProxies

TOR

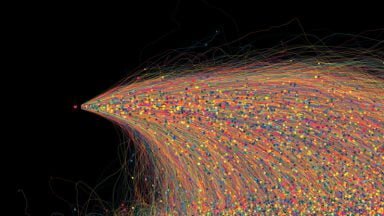

یکی دیگر از روش ها برای مخفی شدن، استفاده از مرورگر TOR و شبکه TOR است. این شبکه به ناشناس ماندن افراد کمک میکند. زمانی که از شبکه یا مرورگر تور استفاده میکنید یک آدرس مشخص دیگر به شما تعلق میگیرد که آدرس اصلیتان را مخفی کنید. ولی حقیقت این است که این شبکه امن نیست و نمیتوان به آن اعتماد کرد.

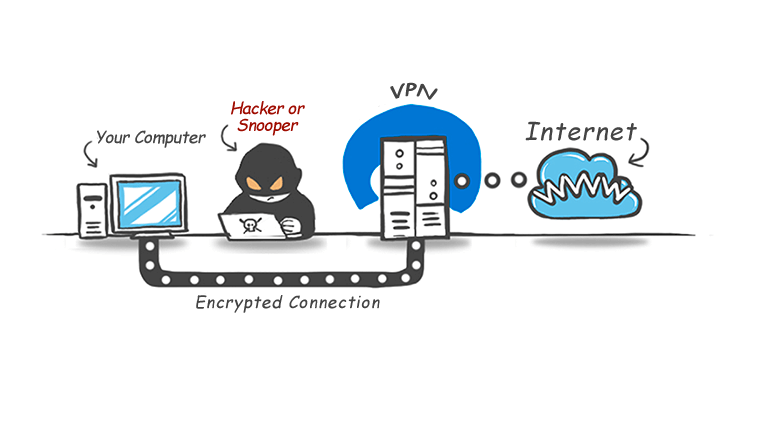

VPN

VPN در واقع یک شبکه ی خصوصی در اینترنت عمومی ایجاد میکند و مسیری بین شما و سرور ایجاد میکند و شما را از آن مسیر به سرور میرساند که این روش باعث میشود تا شما ناشناخته باشید. استفاده از VPN در واقع یک ترکیب خوب و یک راه حل عالی برای مخفی کردن هویت شما در اینترنت است.

اما در تمام این سه مورد هیچ تضمینی برای امنیت شما وجود ندارد و به راحتی مسیری برای بد افزار ها وجود خواهد داشت.

دیدگاهتان را بنویسید