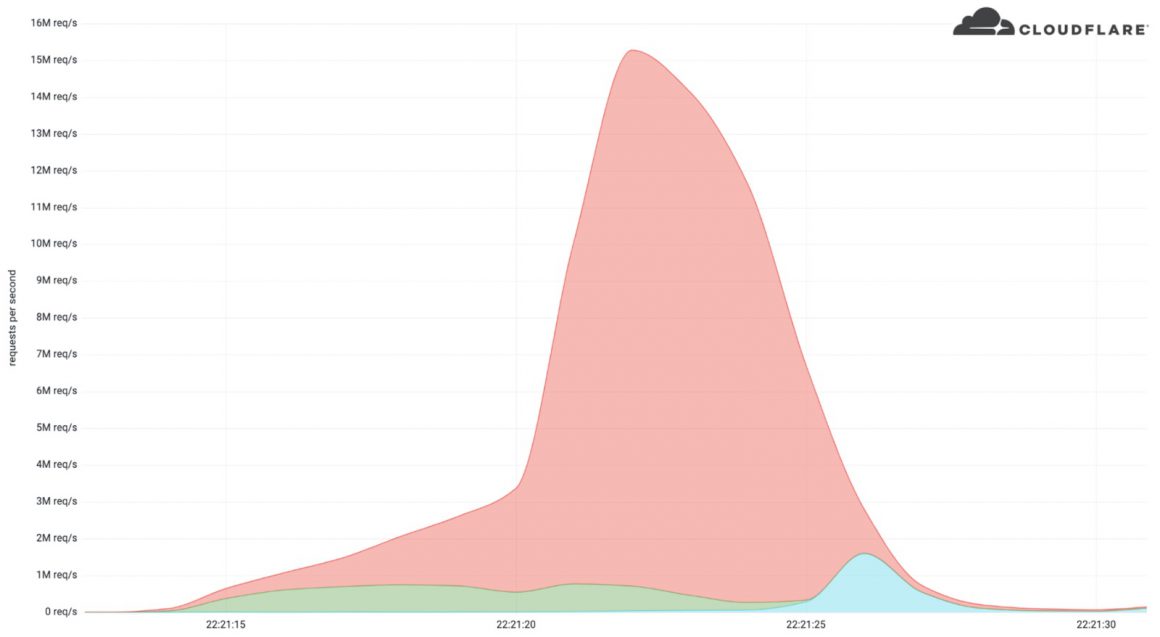

شرکت امنیت اینترنت و تحویل محتوای Cloudflare اخیرا اعلام کرد که یکی از بزرگ ترین حملات DDoS را بر علیه یک پلتفرم رمز ارز دفع کرده است. ظاهرا این حمله با 15.3 میلیون درخواست نامعتبر صورت گرفته است. حملات DDoS یا عدم دسترسی به سرویس را میتوان به روشهای مختلفی محاسبه کرد که برخی از آنها مانند اندازهگیری حجم دیتا، تعداد پکتها و یا میزان درخواستهای دریافتی در هر ثانیه میشود.

رکورد کنونی برای این نوع حمله 3.4 ترابایت بر ثانیه است که تلاش کرد با 809 میلیون پکت و 17.2 میلیون درخواست تمام پهنای باند هدف را مصرف کند و آن را از دسترس خارج کند. دو رکورد آخر در این حمله یعنی میزان پکتها و درخواست ها، حملات لایه هفت (لایه اپلیکیشن) مدل مرجع شبکههای کامپیوتری OSI بود که سعی بر آن داشت که منابع نرمافزاری و سیستمی را از کار بیاندازد.

این یکی از بزرگ ترین حملات DDoS مبتنی بر پروتکل HTTPS با 15 میلیون درخواست بود

حجم دیتا در یک حملهی DDoS معمولا لایه 3 و 4 شبکه را هدف قرار میدهد که در آن زیرساختهای ارتباطی مانند روترها و پروتکلهای انتقال ارتباطات مانند TCP/UDP وجود دارد. کلادفلر توانست این حمله را دفع کند اما چیزی که آن را از بقیهی حملات عدم دسترسی متمایز میکرد، استفاده از پروتکل HTTPS به جای HTTP بود. این کمپانی همچنین تایید کرد که این یکی از بزرگ ترین حملات DDoS علیه پلتفرم رمز ارز و با استفاده از پروتکل HTTPS بوده است.

از آنجایی که HTTPS پروتکل اصلی و رمزگذاری شدهی وب است نیاز به منابع کامپیوتری بیشتری هم در سمت حملهکننده و هم در سمت هدف دارد و این میتواند هدف نهایی را نیز تحت فشار بیشتری قرار دهد. منابع مورد نیاز برای این حملات نیز در حال افزایش است و Cloudflare اذعان کرد که مهاجمین به طور فزایندهای قدرتمندتر شدهاند.

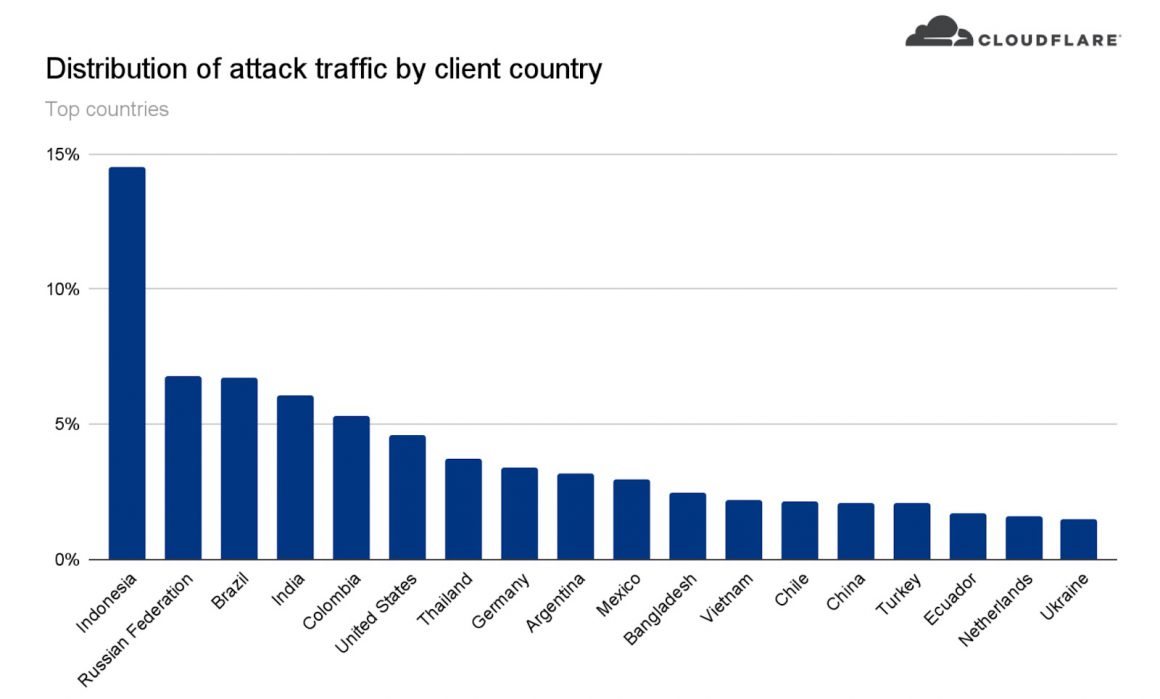

این کمپانی همچنین گفت که نزدیک به 6000 ربات مسئولیت این حمله را بر عهده داشتهاند و در مجموع آنها توانستهاند 10 میلیون درخواست در ثانیه ارسال کنند. این حمله از بیش از 112 کشور صورت گرفته و اندونزی با 15 درصد ترافیک در صدر بود و پس از آن روسیه، برزیل، هند، کلمبیا و ایالات متحده در مقامهای بعدی قرار دارند.

6000 بات از 112 کشور و 1300 شبکه، مسئول انجام این حمله هستند

جالبتر این است که کلادفلر بیان کرد که در داخل این تعداد کشور، حمله از 1300 شبکه و ISP مختلف اینترنتی صورت گرفته و همچنین ذکر شده که سرچمشه این ترافیکها بیشتر از دیتاسنترها بوده و این نشان میدهد که مهاجمین از آلوده کردن و استفاده از IP ها و شبکههای خانگی فاصله گرفتهاند و بات نتهای احتمالی خود را به ISP های مبتنی بر کلاد انتقال دادهاند!

بر اساس گفتههای محققین Cloudflare سرورها و روترهای آسیبپذیر مورد دسترسی غیر مجاز قرار گرفتهاند و مهاجمین توانستهاند بخش گستردهای از حملهی خود را از طریق آنها انجام دهند. این حمله 15 ثانیه به طول انجامید اما سیستمهای مرکز دادههای کلادفلر موفق به شناسایی و مسدود کردن آن شدند.

کلادفلر نام مشتری خود و کمپانی هدف این حمله را فاش نکرد و تنها اذعان کرد که یک پلتفرم رمزارز است و تامین کمک های مالی برای پروژههای اینچنینی را بر عهده دارد. با گسترش اینترنت و افزایش پهنای باند، حجیم شدن این نوع حملات نیز افزایش یافته و مهاجمین تلاش میکنند تا سرورها و شبکههای کشورهایی با اینترنت توسعهیافتهتر را مورد نفوذ قرار دهند تا بتوانند از پهنای باند گستردهی آنها برای پیادهسازی این نوع حملات استفاده کنند.

دیدگاهتان را بنویسید