بخش امنیتی و اطلاعاتی مایکروسافت (MSTIC) اخیراً اعلام کرده که عملیات هک و مهندسی اجتماعی هکرهای روسی SEABORGIUM، که مردم و نهادها در کشورهای عضو ناتو را هدف قرار داده مختل کرده است. مایکروسافت در همین راستا بیان کرده که این گروه را گوگل با نام ColdRiver نیز میشناسد و عمدتاً کشورهای عضو ناتو را هدف قرار داده، اما عملیاتهایی نیز در مناطق بالتیک، شمال و شرق اروپا و اوکراین نیز انجام داده است.

گمان میرود که این گروه تحت حمایت دولت روسیه است و هکرهای روسی SEABORGIUM تلاش کردهاند تا ایمیلهای حساس سازمانی و فردی مورد علاقهی دولت روسیه را به سرقت برسانند، مایکروسافت در گزارشی که دیروز منتشر کرد افزود:

“در کشورهای هدف، گروه SEABORGIUM عمدتاً بر روی شرکتهای مشاورهی دفاعی و اطلاعاتی، سازمانهای غیردولتی (NGO)، سازمانهای بین دولتی (IGO)، اندیشکدهها و مراکز آموزش عالی تمرکز کرده است.”

به باور مایکروسافت هدف عمده این گروه سازمان ها و افراد در کشورهای عضو ناتو بوده است

همچنین مشاهده شده که این گروه، مقامات سابق اطلاعاتی و شهروندان روسیه که در خارج از این کشور زندگی میکنند را مورد هدف قرار داده است. Microsoft در گزارش خود بیان کرده که گروه مورد نظر از طریق ایجاد ایمیلهای جعلی و حسابهای کاربری در شبکه های اجتماعی و لینکدین، سعی دارد اکانتها را قانونی و شخصی جلوه دهد و در همین رابطه مهندسی اجتماعی را بر علیه سازمانها و افرادِ مورد نظر پیادهسازی کند.

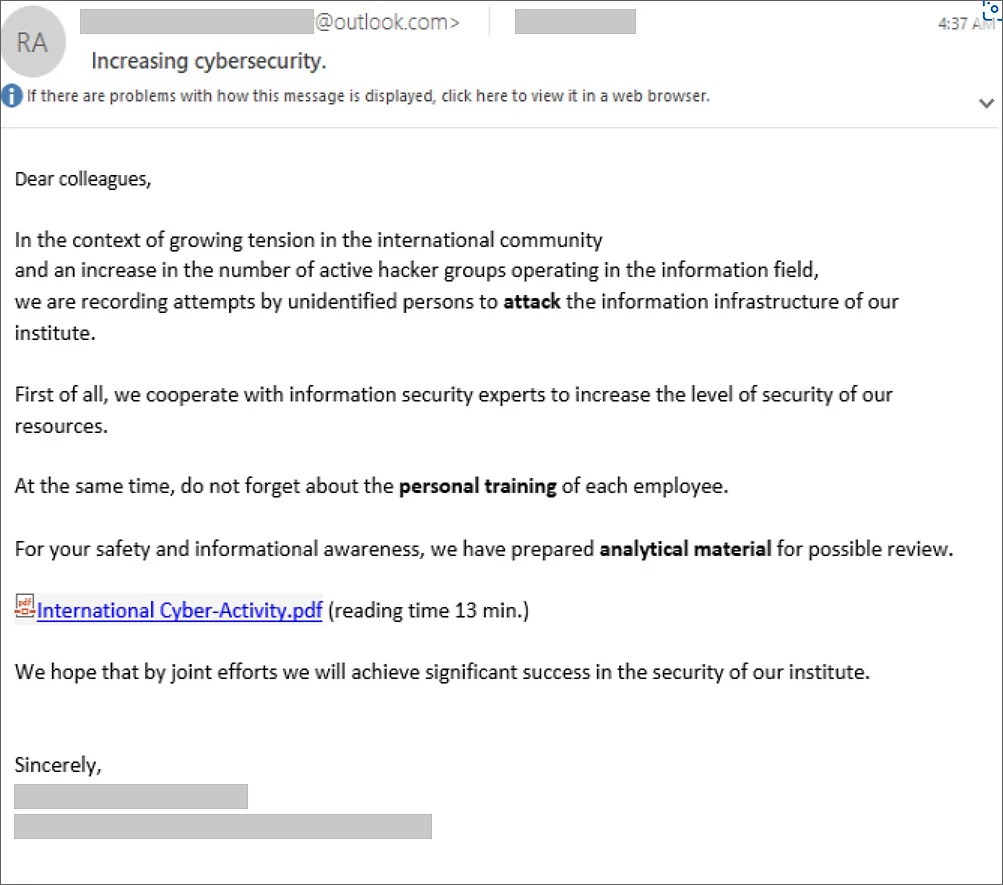

با استفاده از این اکانتهای جعلی عامل مخرب با هدف مورد نظر تماس برقرار میکند و با ایجاد رابطه، توافق و صمیمیت، در نهایت لینک فیشینگ را برای او ارسال میکند. مایکروسافت همچنین اذعان کرده که این گروه فایلهای پیوست PDF را از طریق ایمیل و یا اکانت OneDrive که فایل را میزبانی کرده برای قربانی ارسال کرده است.

صرف نظر از اینکه گروههای جرایم سایبری چگونه فایلهای PDF را توزیع میکنند، پس از بازکردن فایل توسط قربانی، معمولا با نشان دادن پیغامی که ادعا شده از طرف دوستان و یا همکاران است و یا محتوای شوکه کنندهای دارد، قربانی را به سمت کلیک کردن بر روی لینک جعلی ترغیب میکند.

مهندسی اجتماعی و فیشینگ اصلی ترین روش های این گروه است

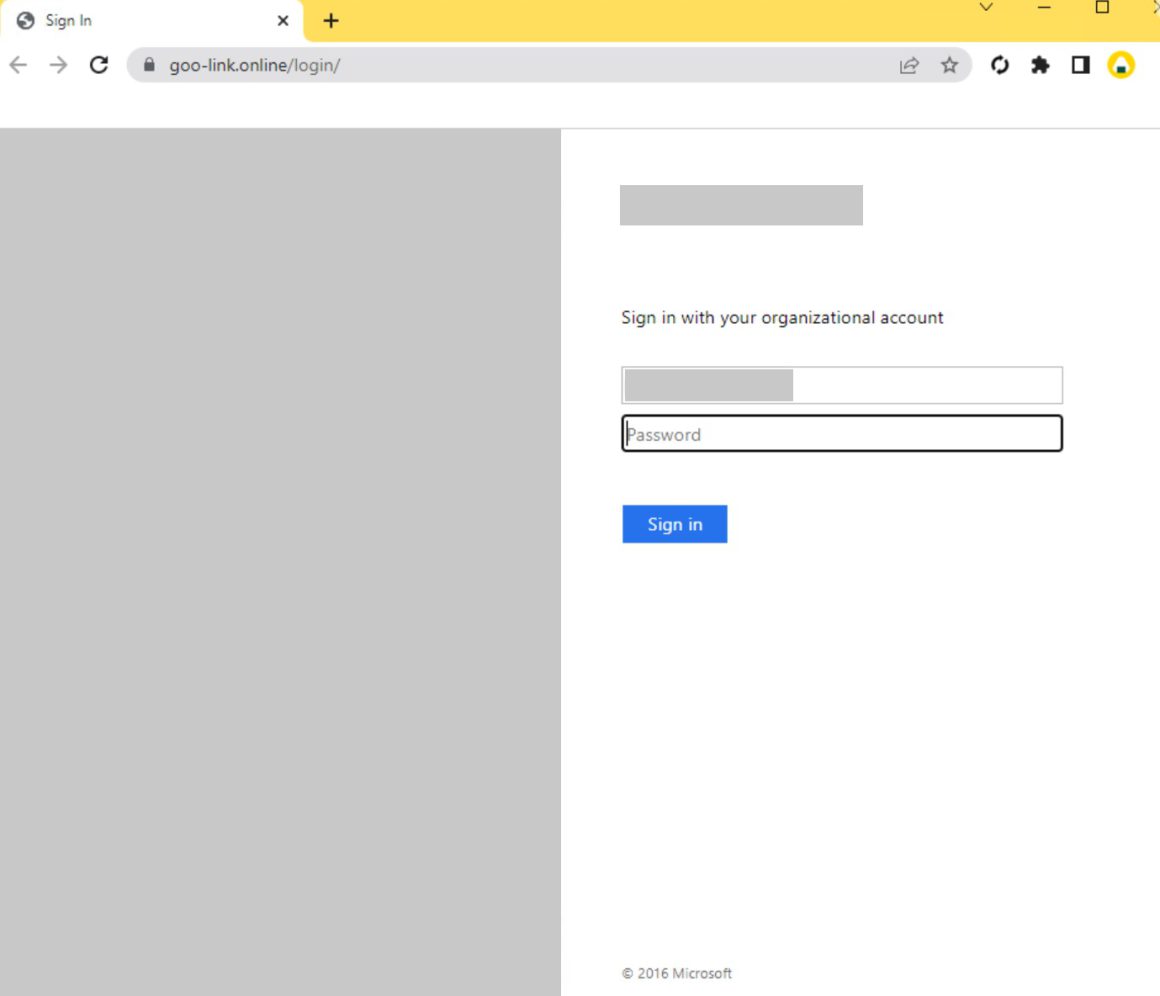

پس از هدایت قربانی به صفحه Login جعلی و فیشینگ و با سرقت اطلاعات ورود به حساب، مهاجم کنترل اکانت مورد نظر را در دست میگیرد. در همین رابطه مایکروسافت اذعان کرده زمانی که گروه هکری کنترل حساب ایمیل را در اختیار گرفت، میتواند ایمیلها را به سرقت ببرد و یا قوانین ارسال و forward کردن را برای دریافت ایمیلهای جدید تغییر دهد.

از این اکانتها همچنین برای ایجاد رابطه با قربانیان مهم و مرتبط دیگر برای دسترسیها بیشتر نیز استفاده میشود. با این حال مایکروسافت اظهار کرده حسابهای کاربری لو رفته که برای مقاصد جمعآوری ایمیل، نظارت و فیشینگ استفاده شده را برای ایجاد اختلال در عملیات این گروه هکری غیرفعال کرده است. این شرکت همچنین 69 دامنه مرتبط با این گروه را به اشتراک گذاشته است.

Microsoft همچنین در پست خود به توصیههای امنیتی در لایه شبکه پرداخته و همچنین غیرفعال کردن auto-forwarding در Microsoft 365 را توصیه کرده است. این شرکت همچنین نشانههای نفوذ را برای بررسی بیشتر به اشتراک گذاشته و پیشنهادات در خصوص محافظت از حسابهای کاربری با MFA را نیز ارائه کرده است.

دیدگاهتان را بنویسید