موسسه ملی استاندارد و فناوری ایالات متحده آمریکا (NIST) که یک آژانس دولتی در وزارت بازرگانی این کشور است روز پنجشنبه اعلام کرد به صورت رسمی الگوریتم رمزنگاری SHA-1 را بازنشسته میکند و نهاد همچنین به شرکتها توصیه کرد که تا نهایتا در 2030 این الگوریتم را از دسترس خارج کنند. SHA-1 خلاصه شدهی Secure Hash Algorithm 1 است و نزدیک به 27 سال از زمان عرضه اولیه آن میگذرد.

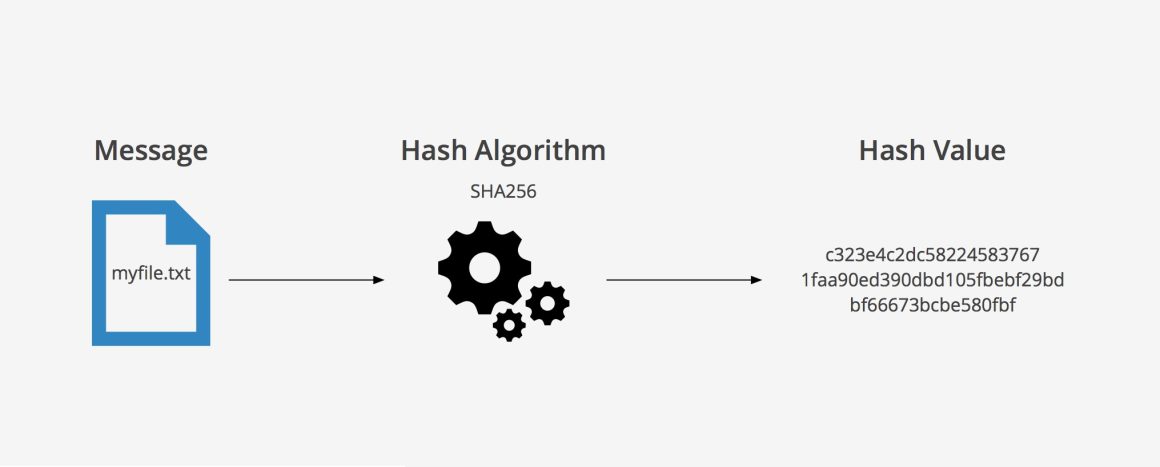

این الگوریتم هش در رمزنگاریها استفاده میشود و در حملات collision attack نیز آسیبپذیر عنوان شده است. در همین راستا در حالی که الگوریتمهای هش باید غیرقابل بازگشت باشند و این به معنای آن است که پس از فرآیند هش کردن رمز به حالت دیگر، بازگردانی آن به حالت اولیه و معمولا مبتنی بر متن باید غیرممکن باشد و عدم مقاومت الگوریتم SHA-1، آن را برای تولید یک مقدار هش یکسان برای دو ورودی قابل استفاده میکند.

در فوریه 2017، گروهی از محققان آمستردام و گوگل، اولین تکنیک عملی را برای ایجاد فرآیند برملاسازی مقدار هش شده SHA-1 کشف کردند و این به طور موثر امنیت این الگوریتم را زیر سوال برد. حملات گسترده بر الگوریتم SHA-1 و مشکلات امنیتی باعث شد تا موسسه استاندارد و فناوری آمریکا (NIST) در سال 2015 آژانسهای فدرال ایالات متحده را موظف کند تا استفاده از این الگوریتم را برای تولید امضای دیجیتال متوقف کند.

در همین رابطه بر اساس برنامه اعتبارسنجی الگوریتمهای رمزنگاری NIST، تا ژانویه 2018 نزدیک به 2272 کتابخانه نرمافزاری وجود دارد که هنوز از SHA-1 پشتیبانی میکنند. موسسه استاندارد علاوه بر ترغیب سازمانها و شرکتها به استفاده از SHA-2 و SHA-3 توصیه کرده که تا سال 2030 به صورت کامل الگوریتم SHA-1 بازنشسته شود.

دیدگاهتان را بنویسید